- 中华人民共和国民法典释义(上中下) 黄薇

- 淘气包马小跳漫画升级版(第一辑套装全十册)

- 西方经典美术技法译丛——透视画法入门 约瑟夫·德·阿梅利奥

- 共产党人的必修课:学精悟透用好马克思主义看家本领 陈先达

- Spring Boot 2企业应用实战 疯狂软件

- 曹薰铉、李昌镐精讲围棋系列--精讲围棋手筋.6 李昌镐围棋研究室

- 洞山指月 南怀瑾

- 善数者成:大数据改变中国(中宣部2019年主题出版重点出版物) 涂子沛

- 育儿书籍父母必读8册:父母话术+父母的语言+非暴力沟通+正能量+正面管教+格局养育+儿童时间管理+自主学习(最温柔的教养和心理抚养的方法,如何说孩子才会听 怎么听孩子才肯说) 李静

- After Effects 2020完全实战技术手册 铁钟 沈洁

- Django企业开发实战 高效Python Web框架指南 胡阳

- 结构性思维:解决复杂问题的方法论(洞察商业世界底层逻辑,把握未来发展机遇) 刘劲

- 算者生存:商业分析的方法与实践 吴彬彬

- 深入浅出图神经网络:GNN原理解析 刘忠雨

- Web 3.0 成生辉

- 深见春夫超级无敌大礼盒(礼盒26册) [3-6岁] 深见春夫

- 其实你拥有一切,什么都不缺(附:书签) 慕容若兮

- 入口的东西和爱的人,要心花怒放才行 柒先生

- 制造边缘性 谢晓辉

- 野菩萨 黎紫书

- 颜勤礼碑楷书集字古文名篇 程峰

- 运动饮食指南 梅洛迪·舍恩菲尔德

- 气象预报预测系列教材——T-lnp图在天气分析和预报中的应用 章丽娜

- 策略投资:从方法论到进化论 戴康

- 四千周 奥利弗·伯克曼

- 小妇人 [美] 路易莎·梅·奥尔科特

- Spring Boot+Vue 3 大型前后端分离项目实战 十三

- 反派她貌美无边[快穿] 吃葡萄不剥皮

- 新媒体视频制作完全手册 孙一凡

- 智能风控实践指南 蒋宏

- 崇祯传 陈梧桐

- 初学者的第一堂手工课:棒针编织教科书 [日] 濑端靖子

- 麦肯锡晋升法则:47个小原则创造大改变 [英] 服部周作

- 瓦尔登湖 亨利·戴维·梭罗

- 了不起的Markdown 毕小朋

- 苏东坡 王国华

- 短视频文案:爆款标题+剧情编写+带货话术+评论互动(新时代·营销新理念) 文能载商

- 艺术人类学理论的中国化建构 方李莉

- 力量 彰显生命力的人体速写原则与技巧 迈克尔·马特斯

- 好好生好好美——跟王昕学产后修复瑜伽 王昕

- 中华人民共和国未成年人保护法(最新修正版) 法律出版社

- 无线电合订本 65周年版下 《无线电》编辑部

- 创业公司的动态股权分配机制(第2版) 蔡聪

- 医院绩效管理实践:基于按病种分值付费(DIP)制度的医院绩效管理探索 袁勇

- 国家人文历史 2022年第10期 文史知识参考时事政论 京东自营人文历史杂志 时事政论刊物 探秘 王翔宇

- 法国大革命中的政治、文化和阶级 [美] 林恩·亨特

- 深入理解Java高并发编程 黄俊

- 像托尔斯泰一样写故事 [英] 理查德·科恩

- 极简投资 流水白菜

- 孩子们的拜厄(上下) 陈福美

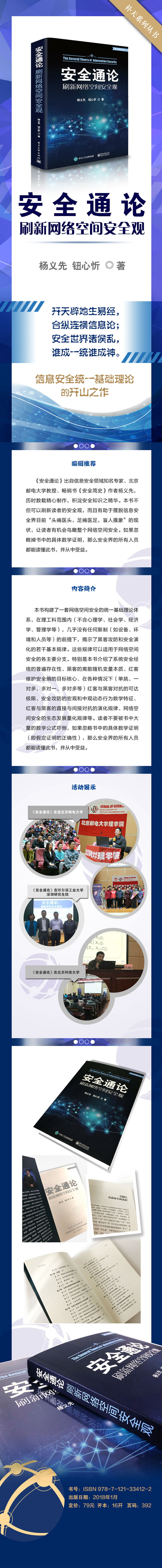

安全通论

| 书籍作者:杨义先 | ISBN:9787121334122 |

| 书籍语言:简体中文 | 连载状态:全集 |

| 电子书格式:pdf,txt,epub,mobi,azw3 | 下载次数:8392 |

| 创建日期:2021-02-14 | 发布日期:2021-02-14 |

| 运行环境:PC/Windows/Linux/Mac/IOS/iPhone/iPad/Kindle/Android/安卓/平板 | |

内容简介

本书构建了一套网络空间安全的统一基础理论体系,在理工科范围内(不含心理学、社会学、经济学、管理学等),几乎没有任何限制(如设备、环境和人员等)的前提下,揭示了黑客攻防和安全演化的若干基本规律。这些规律可以适用于网络空间安全的各主要分支。特别是本书介绍了系统安全经络的普遍存在性、黑客的离散随机变量本质、红客维护安全熵的目标核心、在各种情况下(单挑、一对多、多对一、多对多等)红客与黑客对抗的可达极限、安全攻防的宏观和中观动态行为数学特征、红客与黑客的直接与间接对抗的演化规律、网络空间安全的生态发展量化规律等。读者不要被书中大量的数学公式吓倒,如果忽略书中的具体数学证明(即假定证明的正确性),那么安全界的所有人员都能读懂此书,并从中受益。

作者简介

杨义先,北京邮电大学教授、博士生导师、首届长江学者特聘教授、首届国家杰出青年基金获得者、国家教学名师、国家教学团队(“信息安全”)带头人、全国百篇优秀博士学位论文指导教师、国家精品课程负责人。现任北京邮电大学信息安全中心主任、灾备技术国家工程实验室主任、公共大数据国家重点实验室(筹)主任、中国密码学会副理事长。他长期从事网络与信息安全方面的科研、教学和成果转化工作。他创立的网络空间安全的统一理论“安全通论”和高级科普《安全简史》,在社会上引起了极大反响,被各种媒体和网友广泛转载、转发。曾获得荣誉:政府特殊津贴、国家有突出贡献的中青年专家、国家有突出贡献的中国博士学位获得者、第四届“中国青年科学家奖”、第四届“中国青年科技创新奖”、全国优秀科技工作者、中国科协第三届青年科技奖、首届茅以升北京青年科技奖、北京青年五四奖章、第三届北京十大杰出青年、“有可能影响中国21世纪的IT青年人物”。钮心忻,北京邮电大学教授、博士生导师,中国通信学会高级会员。主要研究领域有:信息安全、信息隐藏与数字水印、数字内容及其安全等。她主持完成了国家863项目“伪装式网络信息安全技术的研究与开发”,国家自然科学基金项目“信息伪装与信息检测算法及应用研究”“信息隐藏分析理论与技术研究”等多项***科研项目。她的研究成果获得过教育部科技进步一等奖、中国通信学会科技进步二等奖、三等奖,中国电子学会科技进步三等奖,以及信息产业部科技进步三等奖等。她在包括IEEE Trans.on AES、Chinese Journal of Electronics、电子学报等国内外著名学术刊物上发表论文五十余篇,出版著作六部,申请国家发明专利六项,已获授权两项。

编辑推荐

《安全通论》出自信息安全领域知名专家、北京邮电大学教授、畅销书《安全简史》作者杨义先,历时数载精心制作,积淀安全知识之精华。本书不但可以刷新读者的安全观,而且有助于摆脱信息安全界目前“头痛医头,足痛医足,盲人摸象”的现状,让读者有机会鸟瞰整个网络空间安全。如果忽略掉书中的具体数学证明,那么安全界的所有人员都能读懂此书,并从中受益。

前言

前 言

开天辟地生易经,合纵连横信息论;安全世界诸侯乱,谁成一统谁成神。

所谓“安全通论”,顾名思义,就是在一定的范围内建立统一的安全基础理论。此书的范围,指理工科范围,即不含心理学、社会学、经济学、管理学等领域。此书的安全含义,就是指信息安全或网络空间安全。

你肯定会怀疑,这样的理论存在吗?答案当然是存在,不但存在,而且已经存在了数千年;不但存在了数千年,而且还在不断具体化,不断突破新领域,不断涌现新版本。不信你看,早在人类还没有文字的时候,伏羲就用几根小棍子摆出了八卦图,这可以说是人类历史的第一部,也是涉及面最广的一部“安全通论”了。后来,约在3200年前,周文王(公元前1152年—公元前1056年)又对伏羲的“安全通论”进行了“改版”,写成了64卦的《易经》,于是完成了指导宇宙万事万物的

“安全通论”。再后来,又过了约1000年,孔子对《易经》进行了精心注解,并将其作为群经之首。如果将“吉”看作安全,将“凶”看作不安全的话,那么《易经》这部“安全通论”的“核心定理”便可以总结为“吉中有凶,凶中含吉;凶极吉来,吉极有凶”。对该“核心定理”,周文王虽未给出精确的数学证明,但是数千年来的事实已多次反复证明了其正确性!它甚至已经演化成了辩证法的精髓:物极必反!特别需要指出的是,《易经》还是中华文化之源。可见,安全通论对我们是多么的重要!

在医学领域,第一部“安全通论”叫《黄帝内经》,大约成书于先秦至西汉年间(公元前21世纪至公元8年)。虽然该书作者不详,但它的“核心定理”却是很明确的,即阴阳五行说——“水生木,木生火,火生土,土生金,金生水”或“水克火,火克金,金克木,木克土,土克水”。当然,也可以形象地总结为“通则不痛,痛则不通”,只不过此处将“不生病”看作安全,将“生病”看作不安全而已。

在军事领域,第一部“安全通论”叫《孙子兵法》,它成书于2500多年前。如果将“胜”看作安全,将“败”看作不安全,那么孙武的“安全通论”本身就已非常精练,区区6000余字含有13篇基本法则:始计篇、作战篇、谋攻篇、军形篇、兵势篇、虚实篇、军争篇、九变篇、行军篇、地形篇、九地篇、火攻篇、用间篇。当然,现在孙武“安全通论”的应用已经不仅仅限于军事领域了,甚至成为当代商家的必读经典,因为商场如战场嘛。

古人在不同领域,从不同层次和深度创立了各种版本的“安全通论”,推动着人类文明不断向前发展。其实,即使到了近代和现代,人类也还在继续着这方面的探索。

约250年前,经济学鼻祖亚当?斯密也撰写了一部非常著名、一直畅销至今的“安全通论”,简称《国富论》。在激烈的自由市场竞争中,如果将“竞争成功”看作安全,而将“竞争失败”看作不安全,那么亚当?斯密的“安全通论”便可形象地概括为一句话:看不见的手。更详细地说,就是“人人都试图用其资本来使其生产品获得最大价值。一般来说,他并不企图增进公共福利,也不清楚增进的公共福利有多少,他所追求的仅仅是个人安乐和个人利益,但当他这样做的时候,就会有一双看不见的手,引导他去达到另一个目标,而这个目标绝不是他所追求的东西。由于追逐他个人的利益,却经常促进了社会利益,其效果比他真正想促进社会效益时所得到的效果为大”。亚当?斯密“安全通论”中的各种改进和充实层出不穷,甚至已经发展成多门学科,如数量经济学、经济数学、一般均衡理论等。

约150年前,达尔文创立的“进化论”其实就是生物界的“安全通论”。如果将生物种群的“灭绝”看作不安全,“生存”看作安全,那么达尔文“安全通论”的“核心定理”便可以总结为“物竞天择,适者生存”或“自然选择是生物进化的动力”。当然,达尔文“安全通论”的影响力已经不仅仅限于生物界了,甚至跨越了自然科学和社会科学,极大地改变了人类的世界观。

前面介绍的所有“安全通论”案例,大多出自人文或社科领域。但是,别误会,其实“安全通论”在自然科学界也比比皆是。

完全由抽象数学公式写成的“安全通论”,名叫“博弈论”,它由计算机之父冯?诺依曼等科学家于1944年最终创立,它已成为现代数学的一个新分支,也是运筹学的重要内容。如果将斗争(或竞争)中的“获胜”当作安全,“失败”当作不安全(当然,这里的“安全”或“不安全”不再有明显的界限,而是由具体的数字量化描述,行话叫“收益函数”或“权重”),那么冯?诺依曼“安全通论”就主要研究公式化的激励结构间的相互作用,研究具有斗争(或竞争)现象的数学理论和方法,研究对抗游戏中个体的预测行为和实际行为及其优化策略等。该理论的核心定理便是著名的“纳什均衡定理”。如今,冯?诺依曼“安全通论”已被生物学家用来理解和预测进化论的某些结果;被经济学家用作标准分析工具之一,并在金融学、证券学等领域扮演着重要角色;被社会科学家用于处理国际关系、政治学、军事战略等学科的重要问题。

在现代通信中,如果将“1比特信息被无误差地传输到收信端,比如1传成1或0传成0”看作安全,而将“信息被传错,即1传成0或0传成1”看作不安全,那么此种情形下的“安全通论”便是众所周知的“信息论”,它于1948年由天才科学家克劳德?艾尔伍德?香农创立。该理论的核心只有两个定理,其一是“信道编码定理”,其二是“信源编码定理”。如今,香农“安全通论”已经成为IT领域的“指路明灯”,其重要性怎么描述也不过分。如果没有它,人类可能就无法进入所谓的信息时代、数字时代或网络时代。

如果将系统(准确地说是系统中的信息)的“失控”看作不安全,将“受控”看作安全,那么与之相应的“安全通论”便是如雷贯耳的“控制论”(其实应该叫“赛博学”),它由诺伯特?维纳等于1948年创立。虽然维纳版的“安全通论”没有明确的“核心定理”,但是它却再一次彻底刷新了人类的世界观,揭示了系统的信息变换和控制过程。虽然一般系统具有物质、能量和信息三要素,但是维纳却只把物质和能量看作系统工作的必要前提,并不追究系统到底由什么物质构造或能量如何转换等,而是着眼于信息方面,研究系统行为方式的一般规律,特别是动态系统在变化的环境中如何保持平衡或稳定状态,即“受控”中有“失控”、“失控”中含“受控”的《易经》思想。与其他只研究特定物态系统,只揭示某一领域具体规律的专门科学相比较,维纳版“安全通论”是一门带有普遍性的横断科学,其思想和方法已渗透到了几乎所有自然科学和社会科学领域。

其实,在不同领域,为了不同目的,人们还创立了多种其他版本的“安全通论”,包括但不限于:1968年贝塔朗菲等创立的“一般系统论”,1969年普里戈金等创立的“耗散结构理论”;20世纪70年代哈肯等创立的“协同学理论”,艾肯等创立的“超循环理论”,塞曼等创立的“突变论”;此外,还有诸如“混沌理论”“分形理论”等都可以在某种程度上纳入“安全通论”的范畴。

与上面创立不同版本“安全通论”的所有伟人相比,本书作者可能比较渺小了。但是,“位卑未敢忘忧国”,毕竟在赛博时代,在人们一刻也不能离开的网络空间中,以黑客为代表的破坏者们已经把全世界的用户搞得焦头烂额,以至于全球安全专家(红客)随时都在忙于“救火”:黑客造病毒,红客就得杀病毒;黑客破密码,红客就得忙着加密;黑客非法进入系统,红客就得研制防火墙;黑客兵来,红客就得将挡;黑客水来,红客就得土掩。总之,网络空间安全已经被分裂成至少十余个“几乎互不搭界”的分支,网络安全专家也被逼成了“高级工匠”,以至于谁也没精力考虑网络空间安全是否存在统一的基础理论,以及如何建立这样的统一基础理论等核心问题。作者不才,甘愿冒此风险,第一个吃螃蟹,来认真探索构建“网络空间安全基础理论”或“信息安全基础理论”的课题。

因此,本书所指的“安全通论”,实际上是“信息安全通论”或“网络空间安全通论”。但是,一方面为了使书名简洁,另一方面也由于书中的许多思路和方法来自于其他学科的“安全通论”,而且许多结果也能推广到其他学科的“安全通论”,所以采用了“安全通论”作为书名。

虽然本书篇幅已经不小(数百页之多),但我们仍然觉得“安全通论”没有最终完成,因为理想的“安全通论”应该是:

(1)要么像香农的《信息论》那样,仅仅由1篇文章和少数几个(2个)定理搞定。

(2)要么像冯?诺依曼的《博弈论》那样,虽然篇幅巨大(1000多页),但核心定理只有一个(纳什均衡定理)。

那为什么在“安全通论”没有最终成熟之前,我们就决定出版此书呢?原因有四:

(1)到目前为止,本书的某些结果已经足以刷新过去的许多安全观念,有利于网络空间安全的攻防双方改进各自的思路和方法。这也是本书为什么要增加一个副标题“刷新网络空间安全观”的原因。

(2)从纯学术角度看,本书的内容已经画出了一个完整的闭环。虽然这个闭环还不是很完美(主要是不够精练),但却已能自圆其说,一个网络空间安全基础理论体系已经清晰可见。第1章,从理、工、哲、经、管等角度,论述了安全的本质,特别是再次剖析了信息安全,为后续各章指明了方向。第2章,利用数学方法,从“我”的角度,在锁定时间和对象的情况下,将主观问题客观化,抽象地描述了安全本质和逻辑结构,即安全经络图。第3章,揭示了网络空间安全的第一主角(黑客)的本质及其最佳攻击战略、战术和生态演变规律。第4章,揭示了另一主角(红客)的量化实质(安全熵的维护者),用图灵机给出了安全问题的主观和客观描述,并给出了红客是否最佳的判别标准。网络空间安全的核心是“对抗”,接下来的第5~13章,是本书的主体,在第1~4章的基础上,对网络空间中的安全对抗进行了全面而系统的量化论述,包括各种攻防的可达极限、最佳攻防策略算法、宏观态势、中观态势、对抗的演化规律,以及由红客、黑客和用户三者形成的安全生态演变规律。特别地,发现了“信息论”和“博弈论”的异常密切联系,实现了“三论”融合,还顺便给出了困扰人们数十年的所谓“多用户信息论的信息容量极限计算”的博弈论解。另外,还对维纳提出的“对话问题”首次给出了数学模型和博弈论解答。第14~16章,分别就三种特殊的安全

目录

第1章 信息安全再认识 / 1

第1节 安全的基本概念及特征 / 2

第2节 从哲学角度看安全 / 5

第3节 安全面面观 / 9

第4节 安全系统的耗散结构演化 / 15

第5节 信息安全回头看 / 23

第2章 安全经络图 / 27

第1节 不安全事件的素分解 / 27

第2节 经络图的逻辑分解 / 32

第3节 几点说明 / 36

第3章 黑客 / 39

第1节 黑客的最佳攻击战术 / 39

第2节 黑客的最佳攻击战略 / 50

第3节 黑客生态的演变规律 / 63

第4节 小结与畅想 / 82

第4章 红客 / 87

第1节 漏洞的主观和客观描述 / 88

第2节 安全熵及其时变性 / 93

第3节 最佳红客 / 101

第4节 小结 / 108

第5章 红客与黑客的单挑对抗极限 / 111

第1节 单挑盲对抗的极限 / 111

第2节 单挑非盲对抗极限之“石头剪刀布” / 124

第3节 非盲对抗极限之“童趣游戏” / 131

第4节 单挑非盲对抗极限之“行酒令” / 140

第5节 小结与说明 / 150

第6章 红客与黑客的多方对抗极限 / 153

第1节 多攻一的可达极限 / 154

第2节 一攻多的可达极限 / 159

第3节 攻防一体星状网的可达极限 / 162

第4节 攻防一体榕树网的可达极限 / 169

第5节 攻防一体全连通网络的可达极限 / 170

第6节 小结与答疑 / 171

第7章 信息论、博弈论与安全通论的融合 / 175

第1节 信息论与博弈论的再认识 / 175

第2节 博弈论核心凝练 / 178

第3节 信息论核心凝炼 / 183

第4节 三论融合 / 185

第5节 几点反省 / 195

第8章 对话的数学理论 / 199

第1节 协作式对话(通信)与问题的提出 / 199

第2节 骂架式对话 / 203

第3节 辩论式对话 / 204

第4节 几句闲话 / 214

第9章 沙盘演练的最佳攻防策略 / 217

第1节 最佳攻防策略与武器库的丰富和淘汰原则 / 217

第2节 最佳攻防策略的计算 / 230

第3节 几点注解 / 234

第10章 安全对抗的宏观描述 / 237

第1节 充分竞争的共性 / 237

第2节 攻防一体的“经济学”模型 / 239

第3节 寻找“看不见的手” / 245

第4节 小结与邀请 / 253

第11章 安全对抗的中观描述 / 255

第1节 为什么需要中观画像 / 255

第2节 安全对抗的耗散行为 / 257

第3节 安全态势中观画像的解释 / 263

第4节 类比的闲话 / 266

第12章 红客与黑客间接对抗的演化规律 / 269

第1节 进化论的启示 / 269

第2节 攻防的演化模型与轨迹 / 272

第3节 攻防演化的稳定性分析 / 281

第4节 四要素小结 / 283

第13章 网络安全生态学 / 285

第1节 生物学榜样 / 285

第2节 “黑客+用户”生态学 / 287

第3节 “黑客+红客”生态学 / 294

第4节 “用户+红客”生态学 / 297

第5节 “黑客+用户+红客”生态学 / 298

第6节 安全攻防小结 / 302

第14章 计算机病毒的行为分析 / 307

第1节 计算机病毒与生物病毒 / 307

第2节 死亡型病毒的动力学分析 / 309

第3节 康复型病毒的动力学分析 / 311

第4节 免疫型病毒的动力学分析 / 313

第5节 开机和关机对免疫型病毒的影响 / 316

第6节 预防措施的效果分析 / 318

第7节 有潜伏期的恶意病毒态势 / 319

第8节 他山之石的启示 / 320

第15章 谣言的传播规律 / 323

第1节 谣言的武器性质 / 323

第2节 一个机构内的谣言动力学 / 324

第3节 多个机构内的谣言动力学 / 334

第4节 小结与感想 / 337

第16章 民意的演化规律 / 339

第1节 一个传说的启发 / 339

第2节 民意结构的动力学方程 / 340

第3节 民意主方程的定态解 / 346

第4节 民意福克-普朗克方程的定态解 / 350

第5节 几点说明 / 353

跋 / 357

信息安全心理学(或黑客心理学) / 357

信息安全管理学 / 366

参考文献 / 375

标签

产品特色